近日,位于德国的O2-Telefonica公司通过《南德意志报》证实,其公司的部分客户遭受到利用SS7漏洞的网络劫持者攻击。

SS7(7)信号系统协议的缺陷到底是什么?

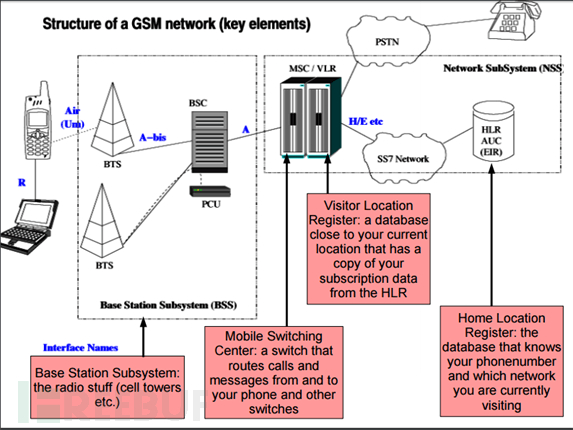

SS7系统算是一个系统的维护通道,运营商的一个内部服务,可以理解成飞机在飞行时地面管制员的作用,主要被用来跨运营商网络跟踪和固话对连接,所以SS7常被用作设置漫游。

全世界的电信公司和政府情报机构都可以登入SS7,只不过这个服务的接口有时会被人恶意利用。譬如,有些犯罪团伙去收买电信员工,或者有些黑客破解了有漏洞的SS7设备。一般都是通过一些小型的运营商来非法接入SS7接口,进而渗透到大型的运营商的通话网络。登入SS7后就可以进行电话追踪,还可以远程窃听通话和短信。

攻击者利用SS7协议中的漏洞就可以绕过利用SMS识别用户的主要Web服务(例如Facebook,WhatsApp)的任何身份验证过程。

2014年12月,在混沌通讯黑客大会(ChaosCommunication Hacker Congress)上一组德国研究人员透露,大量移动电话运营商使用的协议中存在严重的安全问题。尽管电信公司在安全性方面进行了巨额投资,但是采用有缺陷的协议致使客户面临严重的隐私和安全隐患。

其中一名德国研究人员托比亚斯·恩格尔(Tobias Engel)表示,

“这就好比你把守好了前门,但是后门却是敞开的。”

【Tobias Engel在柏林混沌通讯大会上的演示文稿,GSM网络结构】

利用SS7漏洞的攻击行为

Tobias解释说,网络知道手机信号塔(celltower)的位置,由此可以很好地获取用户位置的近似数据。

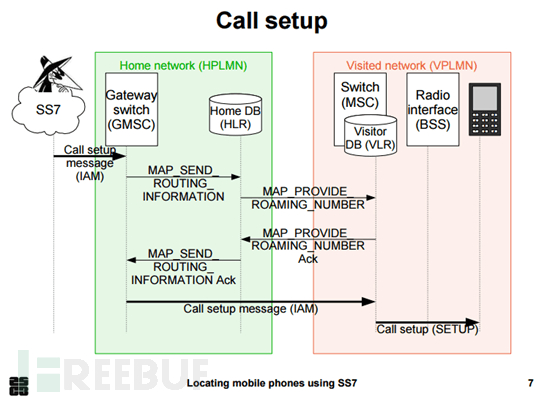

尽管由操作员管理的信息访问权限只限于进行网络技术操作,但是语音呼叫和短信息可以从全球SS7网络中的任何地方发起到您的电话号码中。

【Tobias Engel在柏林混沌通讯大会上的演示文稿,呼叫设置】

而就如何利用SS7技术来窃听电话的问题,德国研究人员发现了两个不同的方法。在第一种方法中,通过SS7网络发出的指令可以被用来拦截手机的“转发”功能,很多运营商都提供这一功能。黑客可以把拦截的电话转给他们自己,以便接听或者录音,之后再把电话传送到接听者。一旦这个拦截系统就绪,黑客就可以无限制地窃听世界上任何地方的手机来电和去电。

第二个技术虽然要求黑客与监听目标在空间上接近,但是却可以在更大规模上操纵。黑客可以利用无线电天线来收集通过一个区域中的无线电波的所有电话和短信。对于那些利用强大的加密技术传送的电话或者短信,比如更为先进的3G网络通常所采用的加密技术,黑客则可以通过SS7网络要求每一个打电话者所使用的网络的运营商发布一个临时的加密钥匙来解锁被录了音的手机通讯。

利用这些安全问题的攻击行为过去曾经发生过,其中一个主要事件是由NKRZI(乌克兰国家通信和信息化管理委员会)于2014年4月记录的,且其中涉及俄罗斯地址信息。

专家注意到,许多乌克兰移动电话持有者已经成为由俄罗斯发动出的SS7数据包的攻击目标,用来跟踪并从这些受害者的移动设备中窃取隐私信息。

回到现在,安全专家观察发现,一场利用SS7协议中的设计漏洞来窃取银行账户的大规模黑客活动正在进行中。多个来源证实黑客在过去几个月中一直在利用这种技术部署攻击活动。

德国的O2-Telefonica公司表示,其公司部分客户遭受到利用SS7漏洞绕过SFA认证机制的网络攻击行为。据悉,黑客使用SS7协议中的漏洞利用双因素认证过程来拦截银行业务向客户发送的认证码。

黑客利用了德国银行使用的交易认证号码的双因素认证系统。攻击者首先进行了垃圾邮件活动,在银行客户PC上提供恶意软件来收集用户的财务信息,包括银行帐户余额、登录凭据以及手机号码等。

随后,黑客购买了一个流氓电信供应商的访问权限,并将受害者的移动电话号码重定位至由攻击者控制的手机上。到了晚上,攻击者就会登录受害者的银行账户窃取钱财,利用SS7漏洞访问帐户并授权欺诈性交易。

这是第一次公开证实的,利用SS7协议中的设计缺陷在欧洲进行的攻击行为。

有没有合适的解决方案?

电信专家提出在5G网络上用“Diameter”协议(计算机网络中使用的一个认证、授权和审计协议)替换SS7协议,但是不幸的是,这种协议也受到重要的安全漏洞影响,其中之一就是缺乏强制执行的Internet协议安全性(IPsec,是一种开放标准的框架结构,通过使用加密的安全服务以确保在 Internet协议网络上进行保密而安全的通讯)协议。

据Nokia Bell实验室和芬兰阿尔托大学的研究人员介绍,这就意味着,黑客可以使用与攻击SS7相同的技术对Diameter协议进行攻击。

去年,安全专家进行了几次测试,针对连接LTE网络的用户的攻击行为进行评估。他们在未知名的全球移动运营商设置的测试网络中模拟了攻击。在测试中,他们从芬兰对英国用户进行了网络攻击,并发现了几种中断用户服务的方法。

结果显示,研究人员能够临时和永久地关闭用户连接,他们甚至也能够针对整个地区实现这一操作。

*参考来源:securityaffairs,米雪儿编译,转载请注明来自FreeBuf.COM

京公网安备 11010502049343号

京公网安备 11010502049343号