网络安全公司Trend Micro威胁解决方案小组近日发布报告称,资金雄厚的网络间谍组织BlackTech一直在寻求亚洲目标,旨在窃取企业技术和商业机密。Trend Micro的安全专家认为,BlackTech与三个不同的网络间谍活动(PLEAD、Shrowded Crossbow和Waterbear)有关。

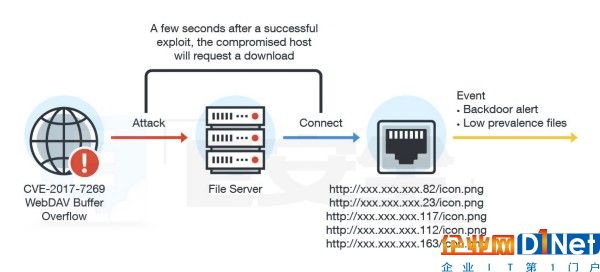

据报道,这个网络间谍组织善于利用老旧软件中的安全漏洞(尤其老旧的Windows操作系统),并利用意大利黑客公司被泄的Hacking Team工具开展攻击活动。

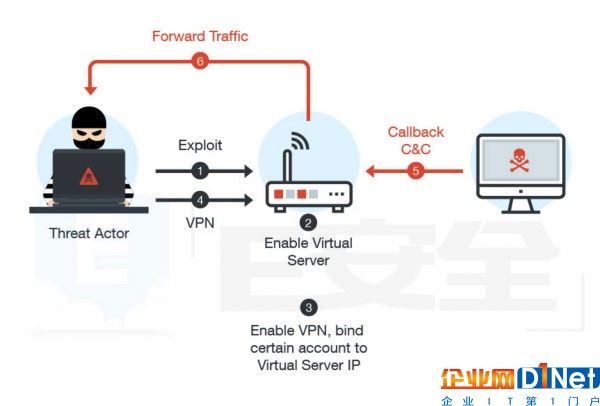

BlackTech使用新的黑客技术针对各种组织机构展开攻击,例如独特的后门植入程序和渗透技术。Trend Micro的研究人员表示,在这3起网络间谍活动中,黑客使用的C&C服务器(命令与控制服务器)相同,使用工具和技术类似,这就表明这几起活动出自同一组织之手。

Trend Micro副总裁马克·朗尼科文表示,考虑到攻击者针对的目标相同,且使用的后端基础设施,他们认为这3起活动与BlackTech有关。这个后端基础设施(发送被窃数据)是这些活动特有的,不相关网络犯罪组织在有针对性的攻击中共享基础设施相当罕见。

主要攻击目标该组织涉嫌攻击的组织机构主要分布在中国香港和中国台湾省,日本。研究人员发现的数字取证证据表明,BlackTech针对各种公司和组织机构,包括私有机构和政府承包商,以及消费电子、计算机、保健和金融行业的企业,特别是中国香港和中国台湾省,以及日本的企业。

Trend Micro的研究人员表示,一个黑客组织,尤其资金雄厚的黑客组织,分成几个小组执行不同的活动并不少见。虽然大多数攻击活动单独进行,但研究人员发现不同的小组针对相同的目标执行联合行动。

研究人员指出,BlackTech别有用心的动机是窃取受害者的重要文件。该黑客组织还针对另外一些看似相关的目标,窃取“诱饵文件”,之后用来攻击其它目标。这就表明,窃取文件可能是预期攻击链的第一个阶段。

BlackTech使用被泄的Hacking Team工具BlackTech使用的漏洞包括Adobe Flash漏洞(CVE-2015-5119)。据报道,该漏洞利用工具是Hacking Team遭遇入侵之后被泄的工具。

研究人员认为,BlackTech与APT12似乎存在相似之处。但是,Trend Micro称,并没有确凿的证据证明APT12和BlackTech之间有关联。

朗尼科文表示,他们观察到该组织仍在继续投资保持恶意软件的相关性,这就表明,该组织取得一定的成功。

京公网安备 11010502049343号

京公网安备 11010502049343号