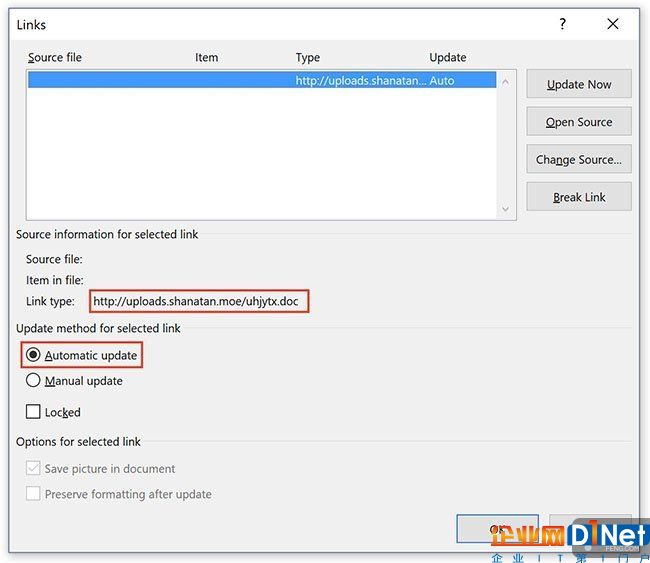

根据外媒消息,SANS 互联网中心的一名自由安全顾问和 Handler 在微软 Word 中发现了一个非常有趣的漏洞,它允许攻击者滥用 Word 程序自动更新链接的功能。这是一项默认启动的功能,当用户添加外部来源链接时,Word 就会自动更新这些链接而无任何提示。

安全顾问 Xavier Martens 在自己的博客文章中解释了这个漏洞:“感染载体文件可('N_Order#xxxxx.docx with 5 random numbers)作为附件被接收,它具有把链接嵌入到另外一个文件的能力,这是一个试图利用漏洞( CVE 2017-0199) 的恶意 RTF 文件。”

CVE 2017-0199 是一个高危漏洞,它允许黑客在用户打开包含嵌入式的文档时下载并执行包含 PowerShell 命令的 Visual Basic 脚本。此外 FireEye 也观察到了 Office 文档利用 CVE 2017-0199 下载来自各个不同知名恶意软件家族的可执行恶意软件。

利用 CVE 2017-0199,Word 文件可访问恶意 RTF 文件,如果成功,它会自动下载一个 JavaScript 有效载荷,而链接的更新会在没有用户交互的情况下触发,它不会对用户发出操作提示警告。

这似乎引起了恶意软件代dai li 商的关注,除了 FireEye 发现 CVE 2017-0199 已经被利用之外,Trend Micro 也发现了这个问题,他们称“利用 CVE 2017-0199 可以获得滥用 PowerPoint 幻灯片的方法,我们第一次发现这种使用方法。”不过用户如果在 4 月份的时候更新了 CVE 2017-0199 的补丁,可以免受这个攻击威胁。

京公网安备 11010502049343号

京公网安备 11010502049343号