上周安全专家发现了包含恶意代码的字幕文件,一旦在PC、智能电视和手机端运行之后就能被黑客控制,随后该漏洞被Kodi和其他主流多媒体媒体修复。而自本周开始,名为“Zusy”(也称之为Gootkit或者OTLARD)的新型变种病毒已经开始在欧洲、中东和非洲地区肆虐蔓延。

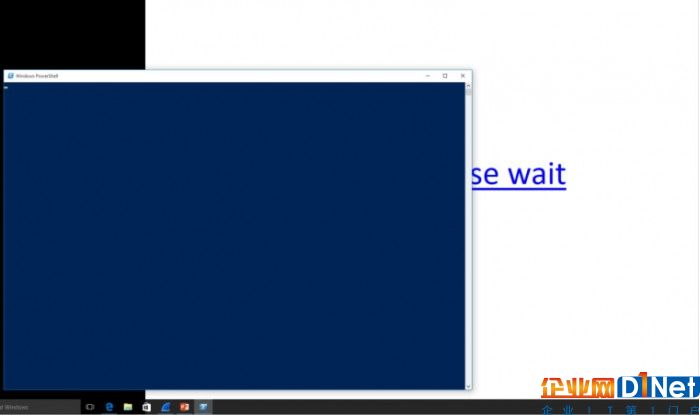

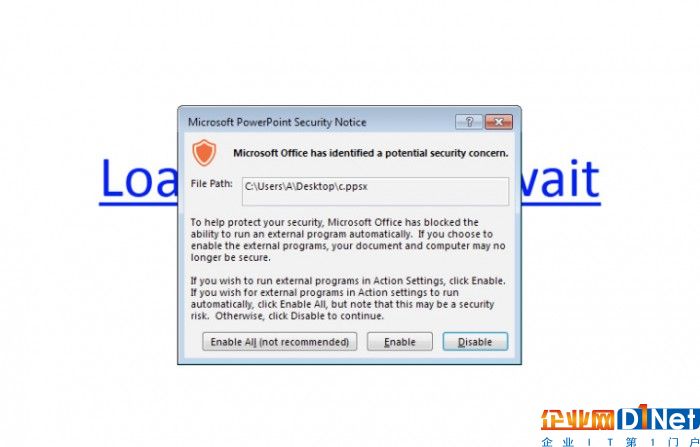

更为重要的的是,该恶意软件并非通过宏或者其他脚本等传统方式来感染系统,相反而是通过隐藏在PowerPoint文件中。当用户打开该文档,会在幻灯片中看到“Loading…Please Wait”的字样,当用户光标移动到超链接上面,即使用户没有点击,也会触发文件中包含的PowerShell代码。

如果受害者中招,PowerShell代码将被执行并连接到网站“cccn.nl”。接下来该恶意软件就会从该域名下载文件并执行,最终部署恶意程序downloader。

京公网安备 11010502049343号

京公网安备 11010502049343号