英特尔公司5月1日表示,Embedi公司的安全研究人员Maksim Malyutin三月发现了报告了英特尔主动管理技术(AMT)中的一个严重安全漏洞“CVE-2017-5689”,允许用户借助空的登录字节利用AMT功能,这个漏洞影响了自2008年的Nehalem一直到2017年的Kaby Lake等诸多芯片。最新修复漏洞的固件版本号如下,希望受影响芯片型号的用户尽快升级最新BIOS固件,封堵漏洞。要获取英特尔的补丁修复漏洞,需联系设备制造商进行固件升级。

借助该漏洞,就算不是国家支持的黑客,也能通过空的英特尔AMT登录信息破解工业控制系统,西门子上周开始修复此漏洞。

西门子38个系列产品在使用英特尔芯片组,包括SIMATIC工业PC、SINUMERIK控制面板和SIMOTION P320PC。

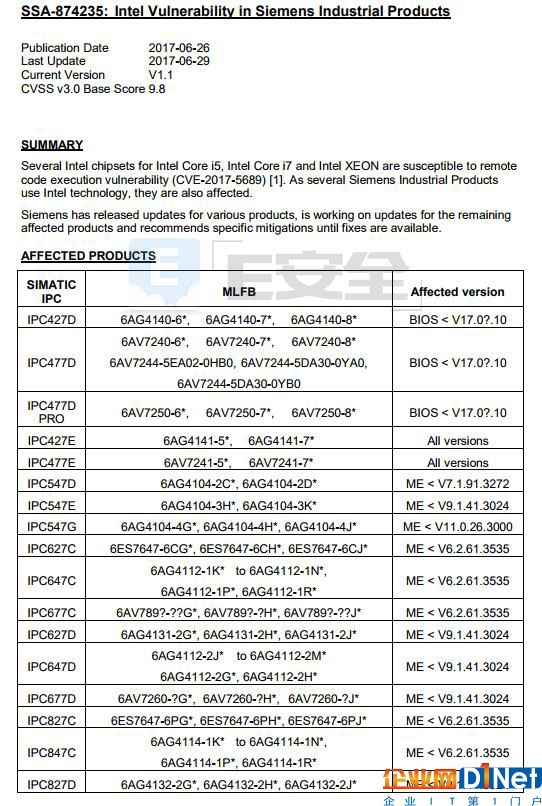

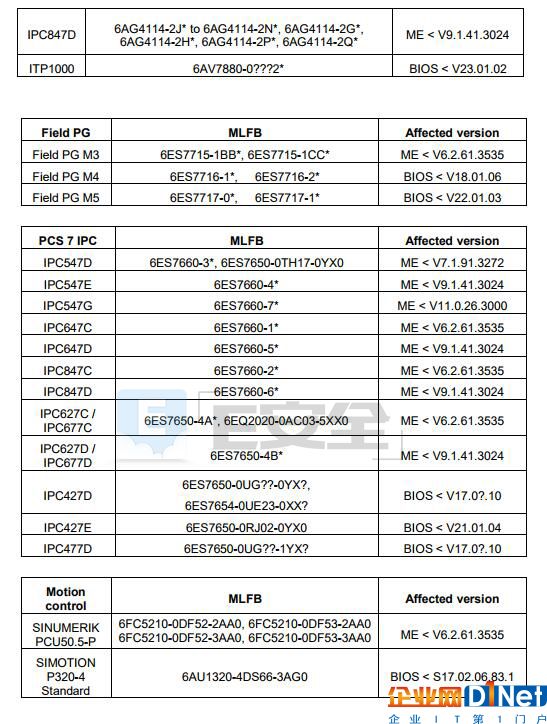

受影响的产品列表:

西门子公司已经为SIMATIC PC发布了补丁,控制面板产品中仍存在漏洞。

补丁地址如下:http://t.cn/RodE1M4

西门子上周发布的另一补丁是针对Web Office Portal的ViewPort,其容易通过HTTP或HTTPS遭受制作数据包的攻击,能被用来上传并执行系统级特权的任意代码。

京公网安备 11010502049343号

京公网安备 11010502049343号