还记得前几天 Avanti 自动售货机出现漏洞,泄露大量用户信息的事儿吗?这才没过多久,另外一个针对 IoT 设备的攻击又出现了,这次中招的是开发 IoT 设备的开源软件开发库,可能影响数百万 IoT 设备。

安全研究员发现大量 IoT 设备开发者所使用的开源软件开发库 gSOAP 中出现了一个严重的远程代码执行漏洞,可能会影响数百万 IoT 设备。

gSOAP 是一个双授权库(可免费使用也可用于商业化目的),由 Genivia 公司开发并维护,其中 SOAP 是 Simple Object Access Protocol 的首字母缩写,意为简单对象访问协议。gSOAP 是广泛应用于嵌入式设备固件开发的 C/C++ 库。Genivia 在其官网表示, gSOAP 库可以帮助厂商“开发符合业内最新 XML、XML WebService、WSDL、SOAP、 REST, JSON, WS-Security 等标准的产品。”

IoT 安全公司 Senrio 的研究员最先在 gSOAP 中发现这个漏洞(编号 CVE-2017-9765 ),并将其命名为 “Devil’s Ivy”(绿萝)。“绿萝” 是一个堆栈缓冲区溢出漏洞,可允许黑客远程攻击(DOS 攻击) SOAP Web 服务后台程序,并在存在漏洞的设备上执行任意代码。

Senrio 表示,之所以将这个漏洞命名为“绿萝”,是因为这个漏洞就像绿萝一样,很难杀死,而且通过代码重用可以很快地蔓延。这个漏洞存在于下载量达上百万的第三方工具包中,可以影响数百万 IoT 设备,且很难清除。

主要攻击 Axis 安全摄像头

研究人员是在分析 Axis M3004安全摄像头产品时,首次发现了 “绿萝” 漏洞。“绿萝” 攻击过 Axis Communications (安讯士网络通讯公司)开发的安全联网摄像头,下面的视频就演示了整个攻击过程。

利用“绿萝”时,攻击者可以远程访问一段视频资料,或阻止原用户访问该视频资料。

本来这个摄像头主要用于安保,例如用于银行大厅监控等。如果被攻击,会导致敏感信息泄露,或导致监控者无法及时发现或记录犯罪行为,造成犯罪证据丢失。

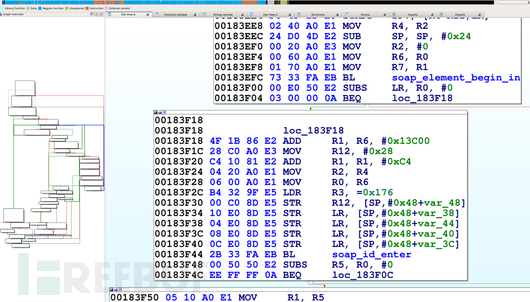

研究人员利用逆向工具 IDA Pro ,检测到了“绿萝”的部分攻击详情:

漏洞影响与修复

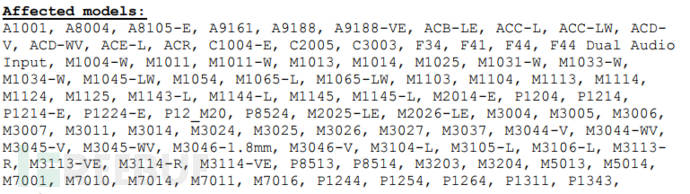

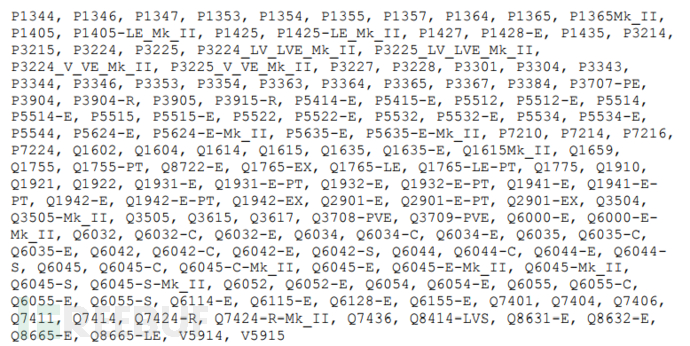

Axis 公司承认其 252 款摄像头产品中有 249 款都受到“绿萝”漏洞影响,并在 6 月 6 日发布了升级固件用于修复漏洞。相关用户应当立即进行升级更新。

以下是完整摄像头型号清单,用户可以对照清单,确认自己的摄像头型号并采取相应修复措施。

漏洞爆发后, Axis 立刻向负责维护 gSOAP 的 Genivia 公司上报了这个漏洞,Genivia 随后在 6 月 21 日发放了补丁,并联系了 ONVIF ,将漏洞通告所有使用 gSOAP 的 ONVIF 会员(包括佳能、思科、西门子等),督促这些厂商尽快修复漏洞。ONVIF 全称为开放网络视频接口论坛,是一个国际非营利组织,由一群硬件厂商自发组成,经常发布 IT 技术及解决方案等。

尽管 Axis 在产品中修复了 “绿萝” 漏洞,但研究人员仍然忧心忡忡,他们认为这个漏洞还可能影响其他 IoT 设备,因为佳能、西门子、思科、日立等很多大型厂商都使用 gSOAP 这个开发库。而且,gSOAP 拥有庞大的 IoT 开发者用户群体。Genivia 曾在官网宣称,gSOAP 的下载量超过了 100 万次。

发现漏洞的 Senrio 公司分析了自己所掌握的信息,发现约有 6% 的 NOVIF 会员使用 gSOAP 开发产品,Senrio 据此推断,可能有数百万设备会受到“绿萝”的影响。

应对关于 IoT 的攻击

也许在生活中,我们所熟悉的联网设备就是个人计算机和手机,但事实上,大到路口的红绿灯,小到手腕上的可穿戴设备,都属于 IoT 设备。IoT设备充斥着我们生活的方方面面,其安全问题不容忽视。

近些年来,IoT 设备漏洞频发,可谓是网络安全中最脆弱的一环。黑客往往利用 IoT 设备的漏洞,入侵安全网络,进行更严重的破坏。检测出“绿萝”之后,Senrio 公司也针对 IoT 安全提出了一些建议:

1.安全硬件设施不要连接公共网络:7 月 1 日,一名苏丹研究员表示,超过 14700 台 Axis 球形监控摄像头出现漏洞,任何人都可访问监控视频。事实上,所有存在“绿萝”漏洞的摄像头都很容易被利用。安全摄像头这类设备都应该连接到个人网络,这样才能降低被入侵的可能。

2. 尽可能地做好一切 IoT 安全防护措施:为 IoT 设备设置防火墙或使用 NAT (网络地址转换)技术,可以减少 IoT 设备的曝光程度,并提升威胁检测指数。

3. 及时更新并打补丁:漏洞在所难免。出现漏后,用户能做的就是在补丁发布的第一时间下载更新,及时修复。

对于厂商而言,加入像 ONVIF 这样的团体可能大有益处。在这类团体中,不仅能实现快速应急响应和联动,及时有效止损,还能实现更多技术交流和威胁情报互换,尽可能地减少安全风险。

*参考来源:THN,bleepingcomputer,AngelaY 编译,转载请注明来自 FreeBuf.COM

京公网安备 11010502049343号

京公网安备 11010502049343号