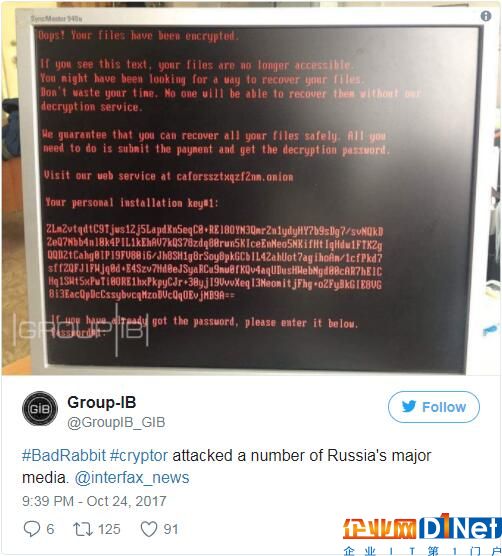

据外媒和多家安全企业报道,周二的时候,俄罗斯和东欧地区爆发了名叫“坏兔子”(Bad Rabbit)的新型勒索软件,三家俄媒刊登了头条报道,包括新闻机构“国际文传电讯社”(Interfax)。俄罗斯安全企业 Group-IB 称,一旦计算机被其感染,“坏兔子”就会在一个黑底红字的界面上显示“NotPetya”风格的勒索信息。

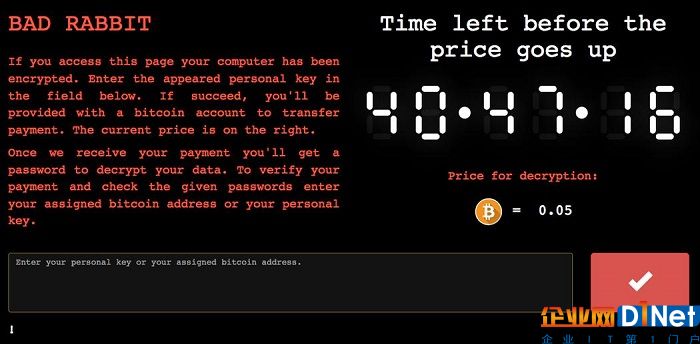

该恶意软件会要求受害人登陆“洋葱路由”下隐藏的某个服务网站,向其交付 0.5 个比特币(约合 282 美元)的赎金来解除勒索。

此外“坏兔子”还会显示一个倒计时界面,声称不及时支付的话,其勒索金额就会水涨船高。目前暂不清楚“坏兔子”攻击的幕后主使者身份、受害者都有谁、以及该恶意软件是哪里产生和如何传播的。

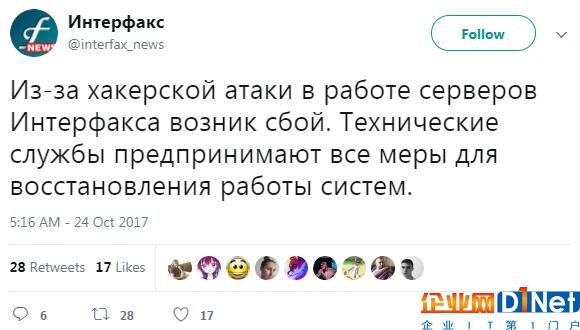

Interfax 在 Twitter 上表示,由于网络攻击,其服务器已被关闭。此外,乌克兰敖德萨机场也在本周二遭受了破坏性的网络攻击,但不清楚此事是否与“坏兔子”有关。

Group IB 发言人表示,这轮大规模网络攻击主要针对以 Interfax 和 Fontanka 为代表的俄罗斯新闻公司。另外还有敖德萨机场、基辅地铁等乌克兰基础设施。

总部位于莫斯科的卡巴斯基实验室则表示,俄罗斯是“坏兔子”的重灾区,其次是乌克兰、土耳其和德国。该公司称该恶意软件的散布“是一场针对企业网络的有意攻击”。

卡巴斯基反恶意软件小组负责人 Vyacheslav Zakorzhevsky 在声明中称:

根据我们的数据,‘坏兔子’袭击的受害者多为在俄罗斯。其通过一些感染的设备,侵入了一些俄罗斯媒体网站。

虽然该恶意软件的攻击手段与 ExPetr [NotPetya] 期间类似,但我们无法证实它们之间的关系。

总部位于捷克的另一家安全企业 ESET 亦证实有一场实时的勒索软件活动。其在一篇博客文章中写到,以基辅地铁为例,新爆发的该勒索软件至少也是 Petya 的一个变种。

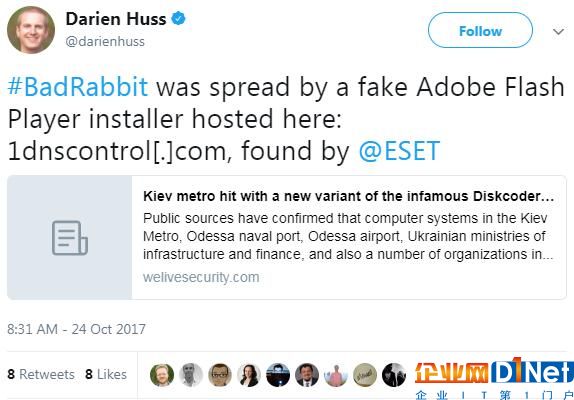

[NotPetya] 本身也是 Petya 的一个变种,ESET 表示该公司已经检测到了“数百起”的感染。另据 Proofpoint 的一位研究人员所述,“坏兔子”是通过一个假装的 Adobe Flash Player 安装器传播的。

卡巴斯基实验室的研究人员也证实了这点,称该恶意软件的启动器是通过被感染的合法网站发布出去的,但是这可能不是“坏兔子”的唯一散播途径。

据 ESET 所述,该恶意软件还会尝试感染同一本地网络下的其它计算机,比如借助早就曝光的 Windows 数据共享协议(SMB)和开源的 Mimikatz 漏洞利用工具。

一位迈克菲研究人员指出,“坏兔子”会加密各种各样的文件,包括 .doc 和 .docx 文档、.jpg 图片、以及其它文件类型。

最后,有多名研究人员指出,“坏兔子”似乎借用了《权利的游戏》中的许多命名,比如卡丽熙(全名太长不赘述)的三条龙 —— Drogon、Rhaegal、以及 Viserion

京公网安备 11010502049343号

京公网安备 11010502049343号