在WannaCry勒索病毒事件发生之后的一个月,新一波勒索病毒卷土重来。

据报道,这一波攻击影响到了包括乌克兰、西班牙、法国、俄罗斯和印度在内的多个国家。政府部门和企业的电脑被病毒锁定,只有在支付了比特币之后才能解锁他们的电脑。

第一个报告受病毒攻击的消息来自乌克兰,包括国有银行、能源公司、交通部门和政府部门在内的计算机遭遇了病毒攻击。

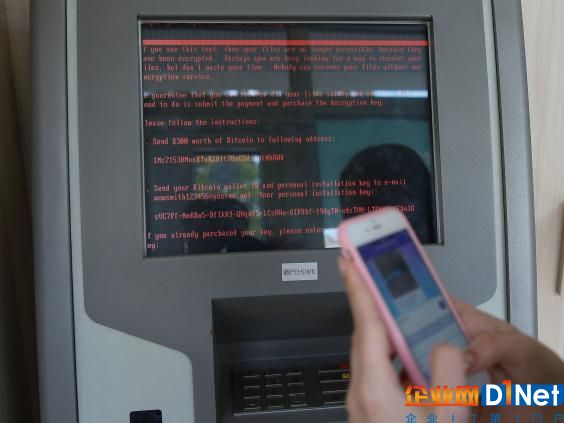

乌克兰副总理Rozenko Pavlo和其他政府部门官员的电脑也受到攻击,导致他们无法使用电脑办公。乌克兰国有飞机制造商Antonov和国家电力供应商Ukrenergo也都遭受了病毒攻击,不过好在电力供应并没有受到影响。乌克兰国家银行报告称该“未知病毒”影响到了多家银行和金融公司,导致他们无法正常运营,无法为客户提供服务。乌克兰位于基辅最大的国际机场的电脑和登机显示屏也无法正常工作。乌克兰的国家邮政服务、电视台和交通也都受到了影响,基辅的地铁乘客甚至无法使用银行卡进行支付。很多ATM机罢工,屏幕上显示了勒索信息。

图片:乌克兰国有银行Oschadbank的一台被病毒锁定的支付终端。屏幕上显示要求支付价值300美元(约合235英镑)的比特币才能获得解锁。

因为受病毒影响,切尔诺贝利管辖区当局不得不切换到人工辐射监控。

俄罗斯石油巨头Rosneft、世界最大的船运公司Maersk以及美国、英国、挪威等国的一些公司都在病毒受害者之列。

Rosneft表示,他们的服务器在周二遭到大规模数字攻击,同时遭到攻击的还有钢铁公司Evraz。Mearsk说他们多个站点和业务部门的IT系统遭到攻击,有可能会影响到全球的运营。Maersk在英国梅登黑德郡办公室的电脑全部被锁定,导致员工无法工作,只能回家待工。Maersk子公司APM Terminals有17个集装箱终端遭挟持,其中两个在鹿特丹,其他的15个分布在世界各地。美国制药巨头Merck确认他们的网络遭到破坏,他们已经着手调查此事。挪威国家安全局说,有一家未知名的“国际公司”遭到病毒勒索。英国的WPP,也就是世界最大的广告集团,表示他们的一家公司正在面临瘫痪。

在过去三年,乌克兰的关键基础设施遭受多次攻击,其中包括2015年12月份的电力故障,导致乌克兰西部无法用电。乌克兰把这些攻击的账算到了俄罗斯头上。

俄罗斯表示很无辜,况且周二的病毒攻击目前还没有定论,再则,也并没有迹象表明俄罗斯能够从这些攻击中获取多少利益。

一些安全专家表示,这波病毒比5月份的Wannacry攻势更加强烈。那个时候,数字安全专家就警告说,这些病毒有可能卷土重来,而且破坏力范围会更大。

瑞士政府的报告和分析中心认为,这波攻击可能与Petya病毒有关,Petya利用SMB漏洞进行攻击。在2016年,臭名昭著的Petya已经向人们展示过它的破坏力。德国信息安全局表示赞同这一观点。英国标准协会主席Arne Schoenbohm说,微软提供的补丁在一定程度上可以起到防护病毒的作用,但Petya利用了内部网络的管理工具进行攻击,即使哪些打过补丁的系统仍然会受到攻击。

据卡巴斯基实验室的研究报告称,勒索病毒通过伪造微软数字签名展开攻击,这是微软Office的一个漏洞,FireEye公司在4月份发现了这个漏洞。不过,还有其他一些报告认为,乌克兰接连受到病毒攻击,有可能不是利用微软的CVE-2017-0199漏洞。赛门铁克分析认为,Petya是利用了美国国家安全局泄露的EternalBlue进行传播。更为可怕的是,Petya居然在暗网上被叫卖,用于提供攻击服务。

确实,从上个月的WannaCry事件之后,越来越多的矛头指向了美国情报局和美国国家安全局,他们囤积漏洞代码,一旦遭到泄露容易被黑客利用。

英国谢菲尔德哈勒姆大学的高级教授David Day博士认为,目前的攻击只是“冰山一角”,如果任其不断膨胀,后果不堪设想。他说:“美国国家安全局所做的事情无异于在制造武器,而目前武器已经被偷了,正在发挥它们的破坏力……我认为我们有必要对隐私和安全展开讨论……美国国家安全局可能会说他们这么做是为了保护隐私,但实际上,它们却变成了威胁安全的武器。”

日益猖獗的全球性数字安全攻击已经开启了在线持久战,包括那些以希拉里和马克龙竞选活动为目标的数字攻击。

法国国家数字安全局局长Cuillaume Poupard说,现在越来越多的攻击来自未知名的国家,包括一些犯罪组织和极端组织。“我们必须紧密地展开合作,不只是两三个欧洲国家,而是要在全球范围内展开合作……我们正在迎来一场战争,一场更加复杂的战争,可能比我们所经历的所有战争都要复杂。”

而在这场你追我逐的斗争中,除了要遏制病毒制造者之外,也要考虑如何加强企业和政府部门自身的防范意识。

位于英国伯克郡的Boomerang视频公司在一次SQL注入攻击中泄露了26000多名用户的信息,因此遭到信息安全局60,000英镑的罚款。

信息安全局早就为中小企业发布了通用数据保护条例(GDPR),并提供了一些工具帮助中小企业实现实现数字安全,包括一个安全检查清单。信息安全局说:“不管你的企业规模是大是小,只要涉及到个人信息,那么就适用数据保护条例……如果一个公司遭到数字安全攻击,而我们发现他没有按照条例做好保护工作,那么他就将面临惩罚。而且随着GDPR展开实施,惩罚措施只会不断加剧……”

Boomerang公司之所以会遭到惩罚,是因为他们没有对自己的网站进行过安全测试,也没能保护好用户的密码。他们没有对保存的信息进行加密,而即使是对于加密的信息,他们也没能保护好他们的秘钥。而且,持卡用户的信息和CVV号码在他们的服务器上保存了时间太长了。信息安全局认为,Boomerang太过忽视了安全的重要性,所以要施以重罚。

京公网安备 11010502049343号

京公网安备 11010502049343号